PsTools

Una utilidad útil para la gestión de uno o varios sistemas informáticos

Sistema operativo: Windows

Editor: Microsoft

Lanzamiento : PsTools 2.10

Comprobación de antivirus: aprobada

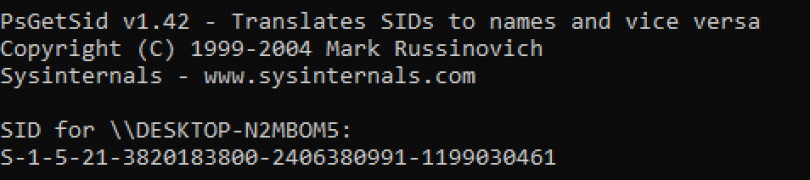

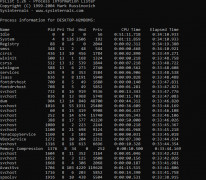

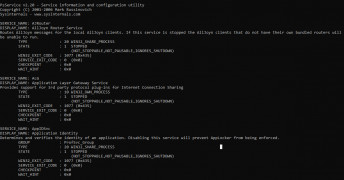

PsTools es una suite basada en la línea de comandos que permite a los usuarios administrar uno o varios PCs a la vez. PsTools puede ser usado localmente o incluso remotamente. La opción de usar PsTools remotamente significa que se pueden ejecutar programas en otro ordenador sin estar físicamente presente. Siempre y cuando el ordenador al que se intenta llegar pueda conectarse en una red, hay muchos comandos que pueden utilizarse con el conjunto PsTools. Algunos comandos disponibles en el conjunto PsTools permiten a los usuarios ejecutar procesos, cambiar las contraseñas de las cuentas, reiniciar/apagar un PC, recuperar información del sistema e incluso medir el rendimiento de la red. La mayoría de estos instrumentos administrativos sólo son accesibles localmente en una PC con Windows. Sin embargo, con PsTools se puede configurar cualquiera de ellas para que se habilite a distancia. En la superficie, PsTools puede ser una gran herramienta para un administrador de red. Sin embargo, los hackers que adquieren el conjunto de PsTools pueden utilizarlos con fines maliciosos. Sin embargo, hay ciertos criterios que deben cumplirse cuando se ejecuta el conjunto PsTools dentro de la interfaz de la línea de comandos. Tanto la computadora local como la remota a la que un usuario trata de conectarse a distancia necesitan tener habilitado el intercambio de archivos e impresiones para poder utilizar el conjunto de programas PsTools.

Características:

- Controlar los PCs a distancia

- Ejecutar muchos comandos (ipconfig, wmic, net_user)

- No se necesita un software separado

- Fácil de usar

En conclusión, PsTools es un gran conjunto de comandos para acceder a una computadora de forma remota. La mayoría de estas herramientas serían más que probablemente utilizadas por un profesional serio de la informática, más que probablemente un administrador de redes. El hecho de que se puedan ejecutar procesos, usar un comando como ipconfig remotamente parece invasivo, pero usar PsTools puede ahorrar tiempo y molestias. Pero al mismo tiempo, PsTools también puede proporcionar a los hackers credenciales de usuario, información sensible de la computadora y allanar el camino para que causen estragos en una red de computadoras.

Software controlado por la línea de mando.

PROS

Ofrece un conjunto de herramientas versátiles para administración remota.

Facilita el diagnóstico de problemas de sistemas a distancia.

CONS

Falta de interfaz gráfica puede dificultar su uso.

Actualizaciones y soporte limitado.